Zscaler + Identidad

Los usuarios se sienten frustrados por las credenciales separadas para las aplicaciones en la nube y en las instalaciones, así como por la latencia de las VPN y los firewalls.

Los empleados y dispositivos remotos, así como las arquitecturas basadas en perímetros, amplían su superficie de ataque

Integrar, implementar y controlar manualmente la VPN, el MPLS y los firewalls es caro y complejo

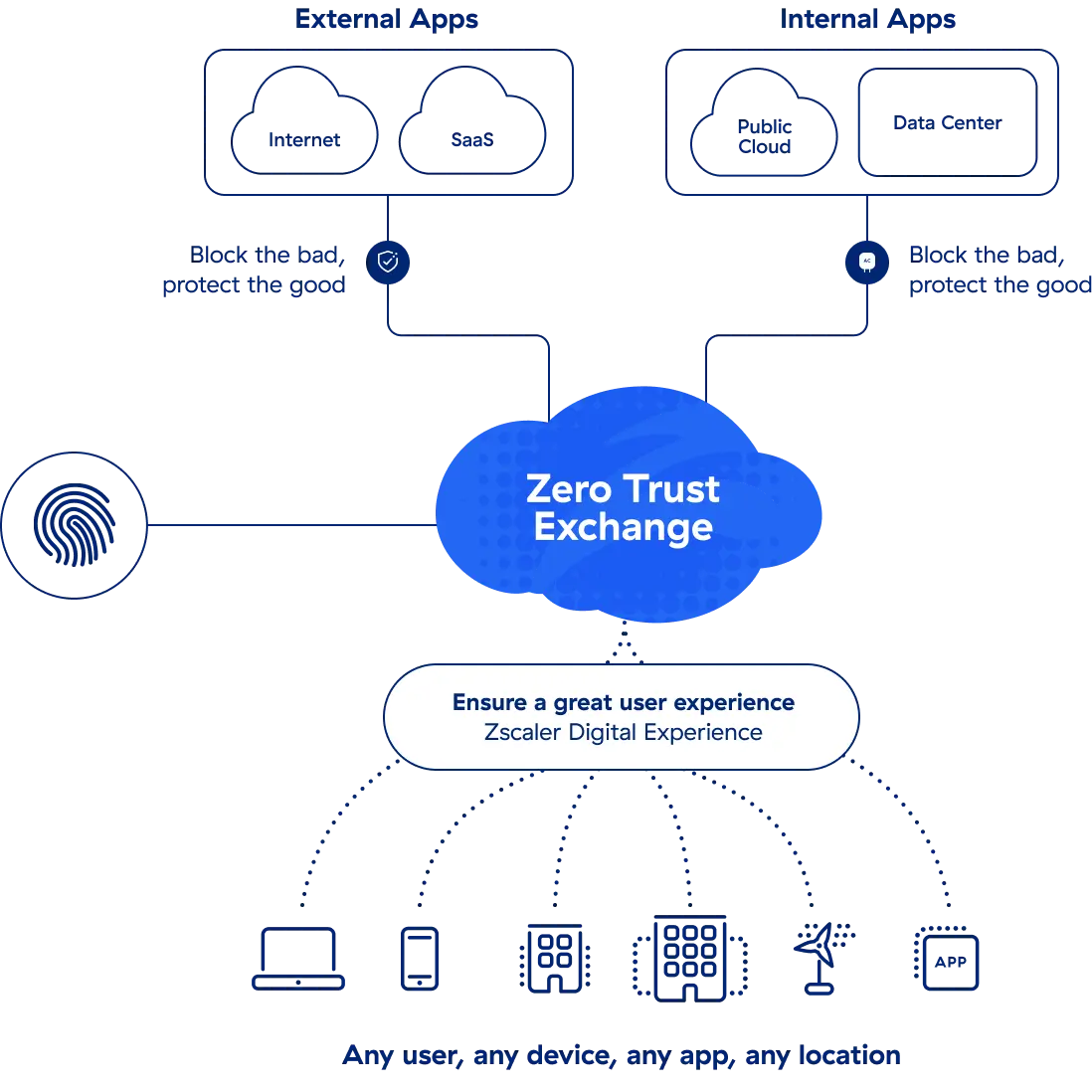

La necesidad de zero trust

El primer paso para implementar zero trust es confirmar que el usuario es quien dice ser. Una vez validados, los derechos de acceso se verifican en función del contexto y los principios del acceso con privilegios mínimos para garantizar que los usuarios solo tengan acceso a las aplicaciones para las que han sido autorizados.

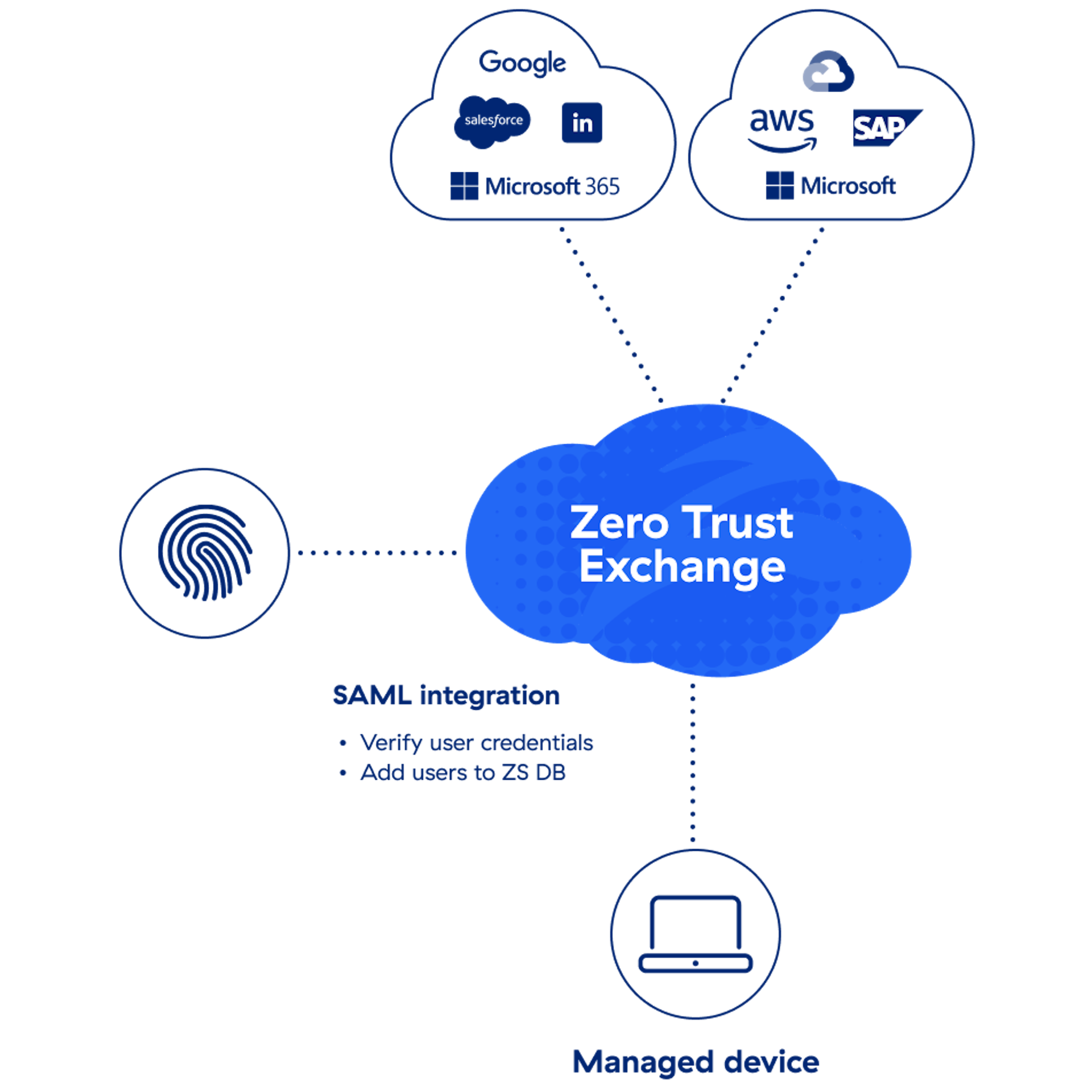

Zscaler se integra con los líderes en control de identidades y accesos (IAM), así como en gobierno y administración de identidades (IGA).

Control de identidades y accesos (IAM)

Las integraciones entre Zscaler y los socios de IAM ofrecen una autenticación perfecta y mejoran la experiencia del usuario.

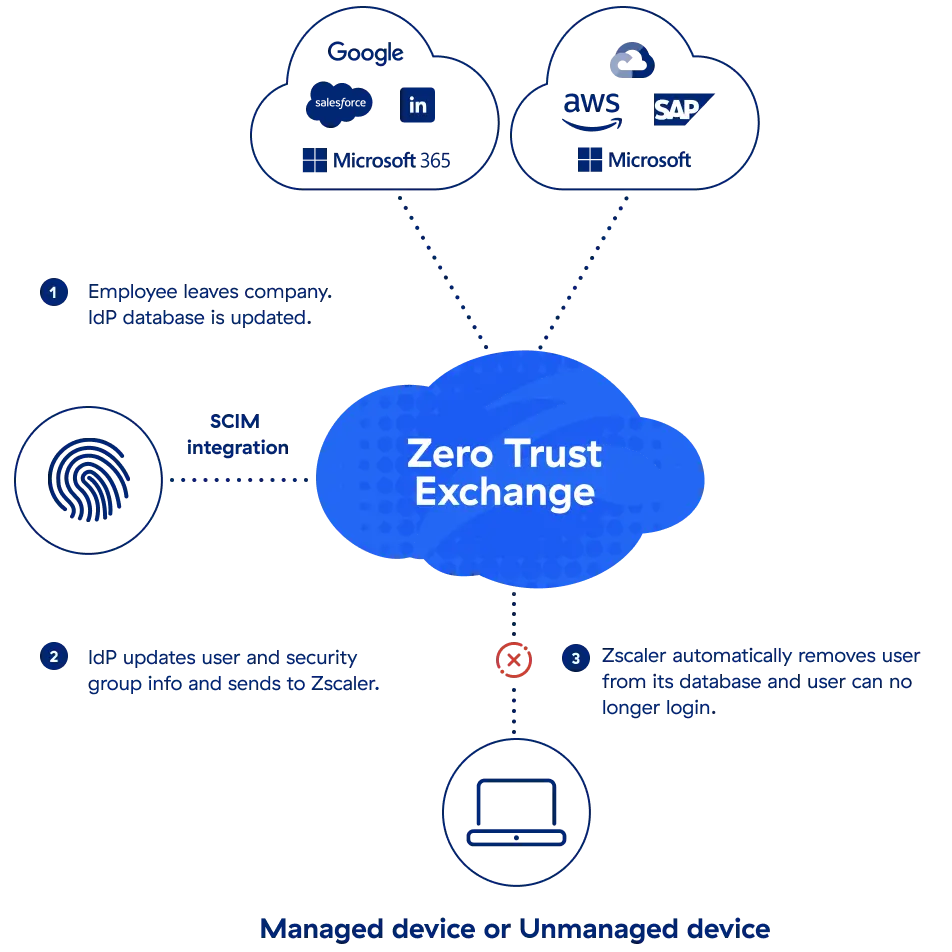

Administración y gobernanza de identidades (IGA)

Las integraciones entre los socios de Zscaler e IGA proporcionan un control de identidad zero trust, lo que ahorra tiempo, mejora el cumplimiento y reduce el riesgo comercial.

Ciena impulsa la transformación segura de la nube y mejora la experiencia del usuario con Zscaler, VMware y Okta

NOV aprovecha las integraciones de Okta y SentinelOne para ayudar en su postura de seguridad y estrategia zero trust

Mercury Financial aprovecha las integraciones de Okta para mejorar la experiencia del usuario y los controles de acceso basados en riesgos