Zscaler + Okta

Simplifique la autenticación y el aprovisionamiento, habilite el acceso adaptable de zero trust y acelere sus esfuerzos de transformación digital con Zscaler y Okta.

Dar seguridad en un mundo que da prioridad a la nube

A medida que las aplicaciones de su empresa se trasladan de los centros de datos locales tradicionales a la nube, protegerlas de accesos no autorizados plantea problemas, entre ellos:

Los empleados y dispositivos remotos, así como las arquitecturas basadas en perímetros, amplían su superficie de ataque

Los usuarios se sienten frustrados con la utilización de credenciales separadas para las aplicaciones en la nube y en las instalaciones, así como por la latencia de las VPN y los firewalls.

Integrar, implementar y controlar manualmente la VPN, el MPLS y los firewalls es caro y complejo

Pasar a la nube exige modernizar la infraestructura, pero sustituir el hardware puede ser una tarea ardua

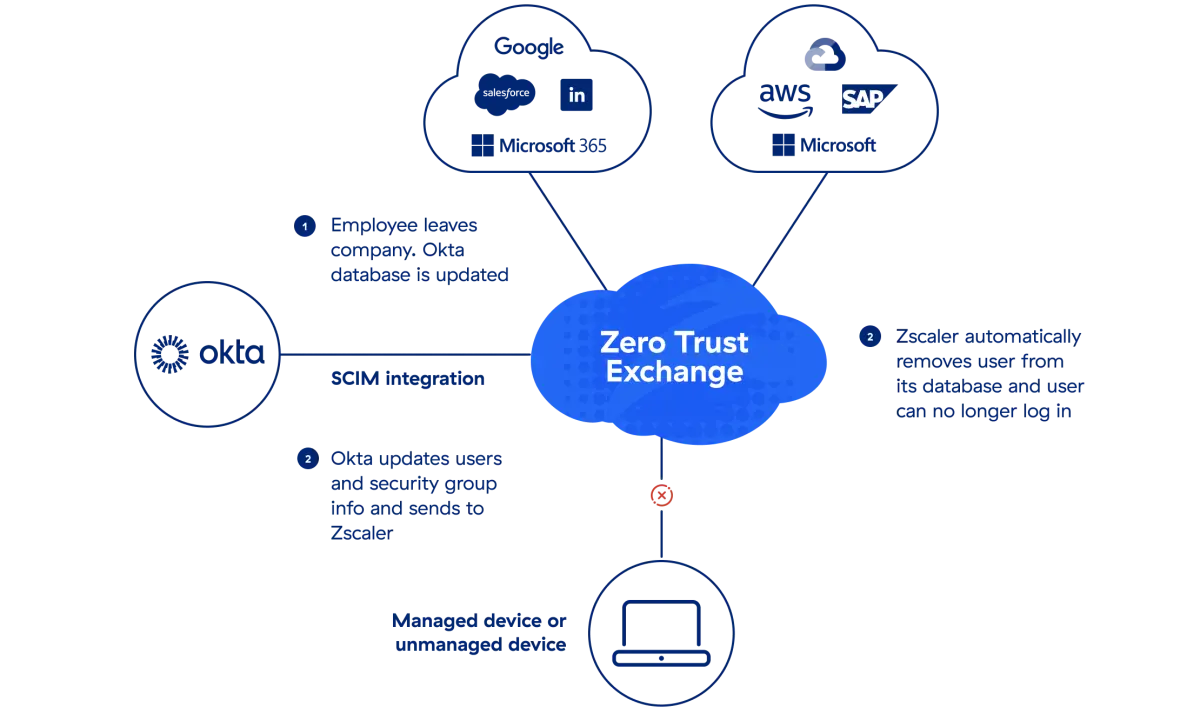

Habilite el trabajo desde cualquier lugar, gestione dinámicamente los cambios de rol y simplifique la gestión con la provisión en la nube y la integración de SCIM, sin costosos firewalls y VPN.

Simplifique la implementación y permita un acceso rápido, directo y seguro a las aplicaciones en cualquier lugar con una integración SAML perfecta para SSO y la posibilidad de compartir el contexto del usuario y del dispositivo.

Garantice el acceso de zero trust con la autenticación continua basada en el riesgo, que conecta a los usuarios directamente con las aplicaciones autorizadas sin acceder a la red.

Cómo funciona

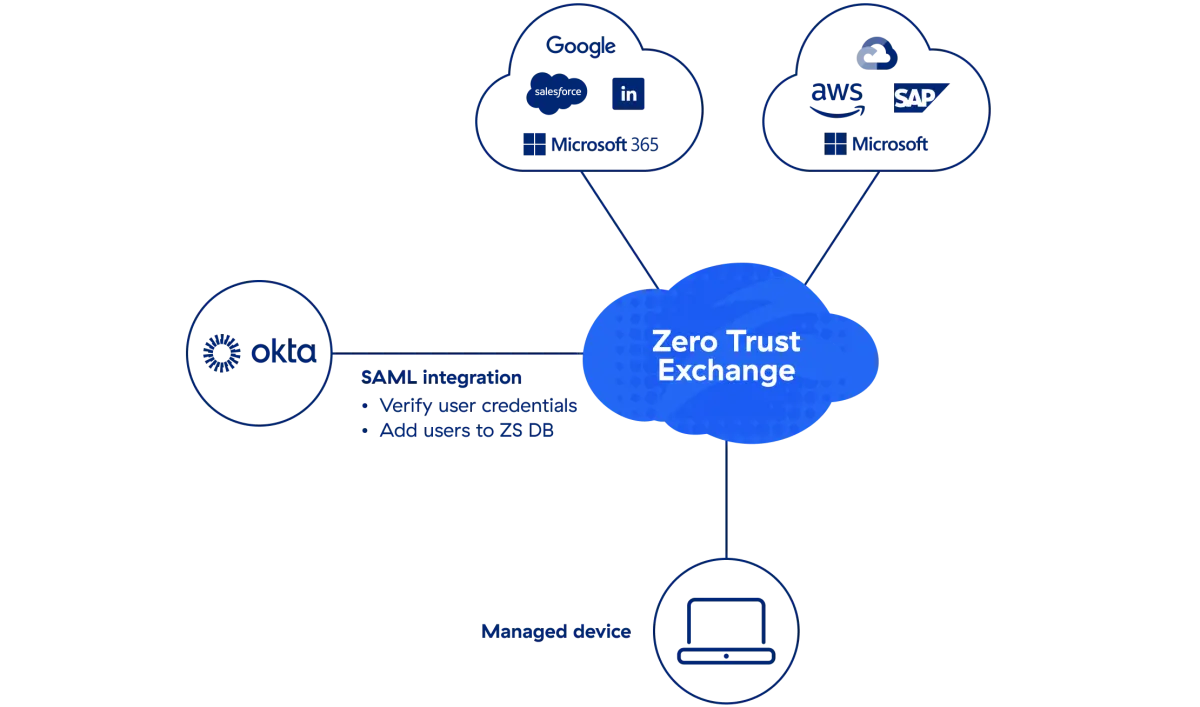

Verifique la identidad de usuario

Zero trust comienza con la identidad. El primer paso es autentificar a los usuarios. Una vez validados, los derechos de acceso se verifican en función del contexto y los principios del acceso con privilegios mínimos para garantizar que los usuarios puedan acceder exclusivamente a las aplicaciones para las que han sido autorizados.

Autenticar la identidad del usuario

Verifique las credenciales de los usuarios basándose en los datos de los empleados, incluido el correo electrónico y los derechos de acceso

Aprovisionamiento automático de nuevos usuarios

Añada nuevos usuarios a la base de datos de Zscaler para garantizar que las políticas de seguridad se pongan en práctica correctamente

Habilite de forma segura el trabajo desde cualquier lugar

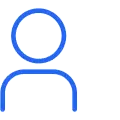

Zscaler y Okta reducen los riesgos asociados al uso de dispositivos propios y dispositivos no gestionados, permitiendo a los usuarios trabajar de forma segura desde cualquier lugar, en cualquier dispositivo y en cualquier momento.

Determine el estado del dispositivo

Evalúe el estado del dispositivo de confianza o de no confianza mediante SAML

Bloquee o redirija los dispositivos de uso personal (BYOD) de riesgo

Controle el acceso a las aplicaciones de los dispositivos no gestionados, bloqueándolas o dirigiéndolas al aislamiento del navegador

Habilite el acceso seguro a las aplicaciones SaaS

Aplique las políticas zero trust de Zscaler para dispositivos no gestionados autenticando a los usuarios a través de Okta.

Controle dinámicamente los derechos de acceso

Sincronice usuarios y grupos de seguridad con Zscaler y Okta para administrar automáticamente los derechos de acceso a las aplicaciones.

Integración con SCIM

Actualice los cambios de roles (por ejemplo, altas, traslados, bajas) casi en tiempo real mediante la integración con SCIM para garantizar el cumplimiento de las políticas de acceso y seguridad.

Zscaler y Okta ayudan a mejorar la experiencia del usuario, automatizar el aprovisionamiento y agilizar el proceso de incorporación de transacciones de fusiones y adquisiciones.

Ciena promueve la participación de los empleados en la transformación segura de la nube y mejora la experiencia del usuario utilizando Zscaler, VMware SD-WAN y Okta.

NOV aprovecha las integraciones de Okta y SentinelOne para hacer avanzar su postura de seguridad y estrategia zero trust.