Protección contra ciberamenazas

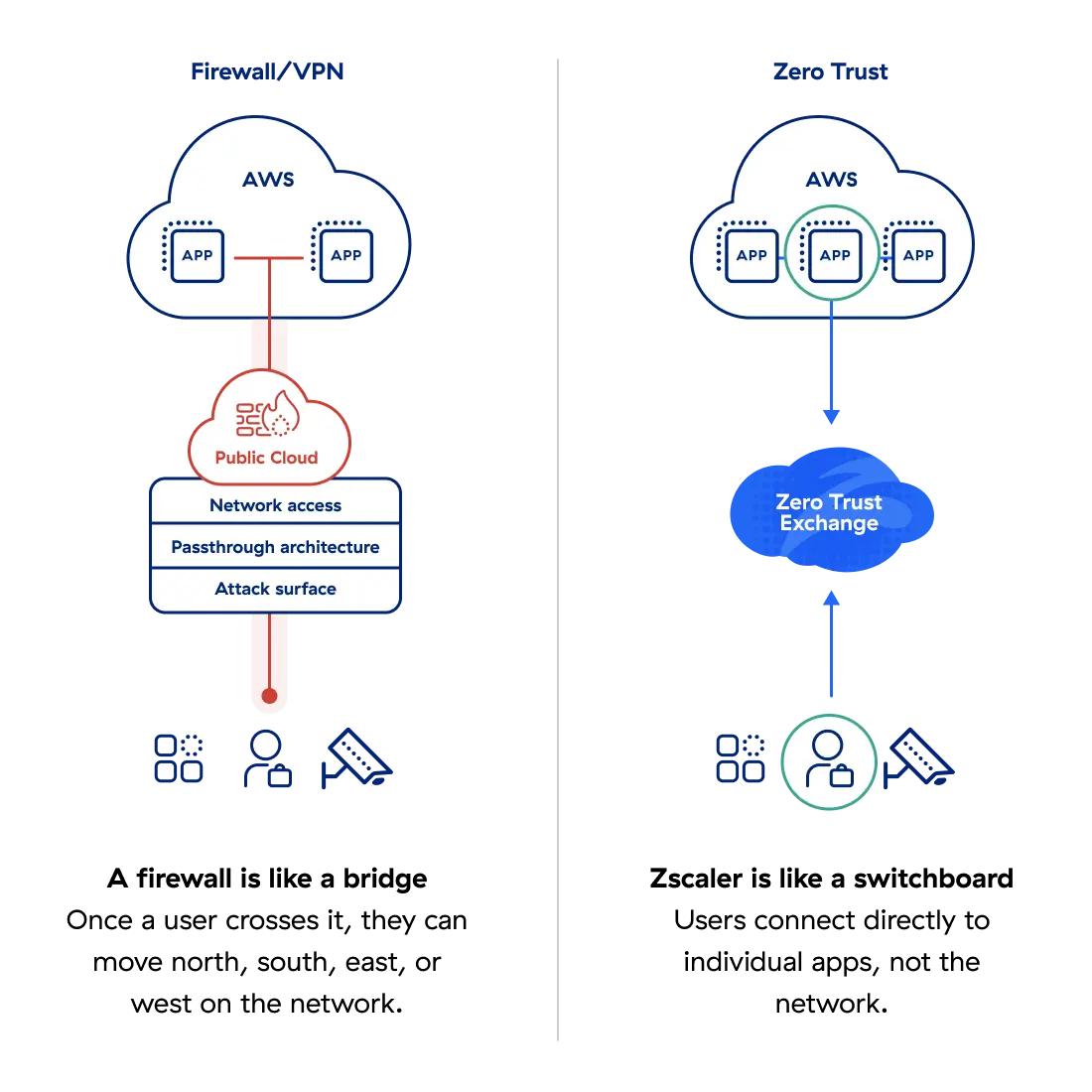

Con usuarios, dispositivos y cargas de trabajo en todas partes, el modelo centrado en firewalls del pasado ya no puede proteger contra los ciberataques. Se requiere una nueva arquitectura.

Reemplace los firewalls y VPN heredados con Zscaler Zero Trust Exchange™, la nube de seguridad en línea más grande e implementada del mundo, creada específicamente para hacer responder a las nuevas necesidades cibernéticas de las empresas del presente.

Transforme su arquitectura de firewalls en la confianza cero

Las empresas de todo el mundo han gastado miles de millones en firewalls, pero las filtraciones de datos están aumentando. El problema es simple: las arquitecturas tradicionales centradas en firewalls ya no son efectivas contra las ciberamenazas.

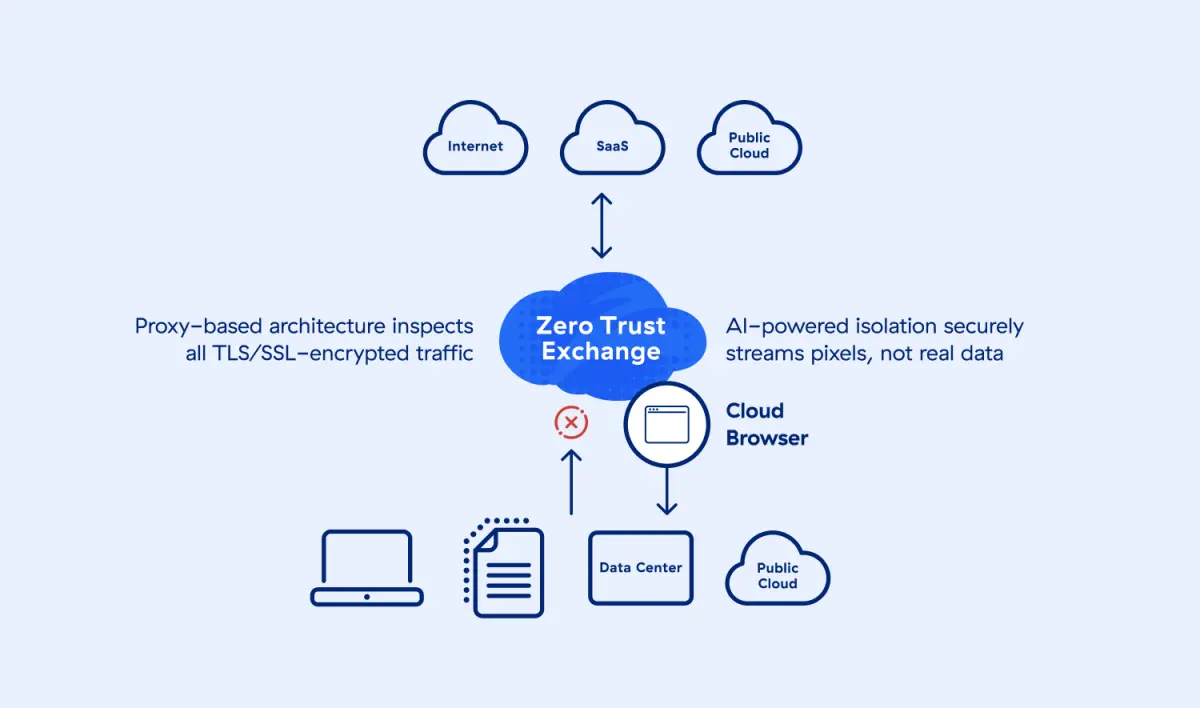

Basada en el principio del mínimo privilegio, la arquitectura proxy de Zscaler permite una inspección TLS/SSL completa a escala, con conexiones intermediadas entre usuarios y aplicaciones basadas en la identidad, el contexto y las políticas empresariales.

Zscaler Rated AAA in CyberRatings SSE Report, Q2 2024

Minimiza la superficie de ataque, evita compromisos, elimina el movimiento lateral y detiene la pérdida de datos.

Elimina productos puntuales y complejidad, lo que reduce el riesgo empresarial.

Protección contra amenazas que utiliza la IA alimentada por 500 billones de señales diarias y 320 mil millones de transacciones diarias

Información procesable y flujos de trabajo guiados para la remediación

Descubra dónde reside el 86 % de las ciberamenazas. Explore el informe completo sobre el estado de los ataques cifrados de Zscaler ThreatLabz 2023

El problema

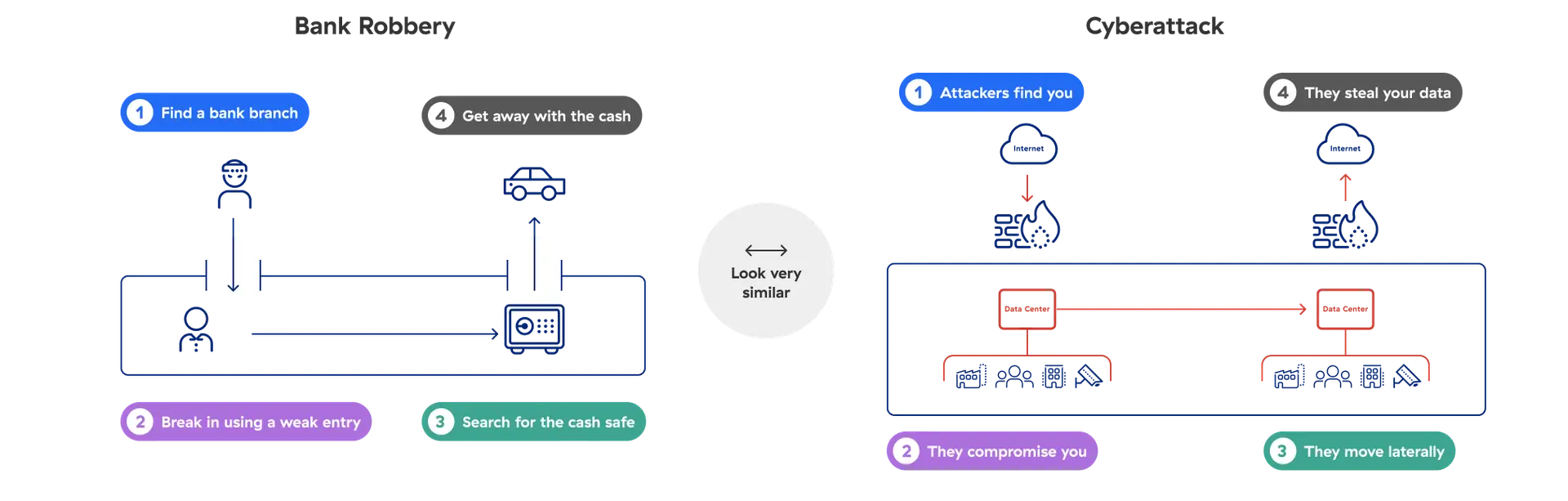

Un ciberataque es como un atraco a un banco

Protección integral contra amenazas para interrumpir la cadena de ataques

La plataforma Zscaler Zero Trust Exchange nativa de la nube combate cada paso de la cadena de ataque. Este modelo integral se corresponde con el marco MITRE ATT&CK para minimizar la superficie de ataque, prevenir el compromiso, eliminar el movimiento lateral y detener la pérdida de datos.

Detenga las ciberamenazas con seguridad impulsada por IA

Reduzca en hasta un 50 % los incidentes, un 85 % el ransomware y un 55 % los costos de la estructura de seguridad con una arquitectura Zero Trust en la nube que protege su organización en cada etapa de un ataque.

DETALLES de la solución

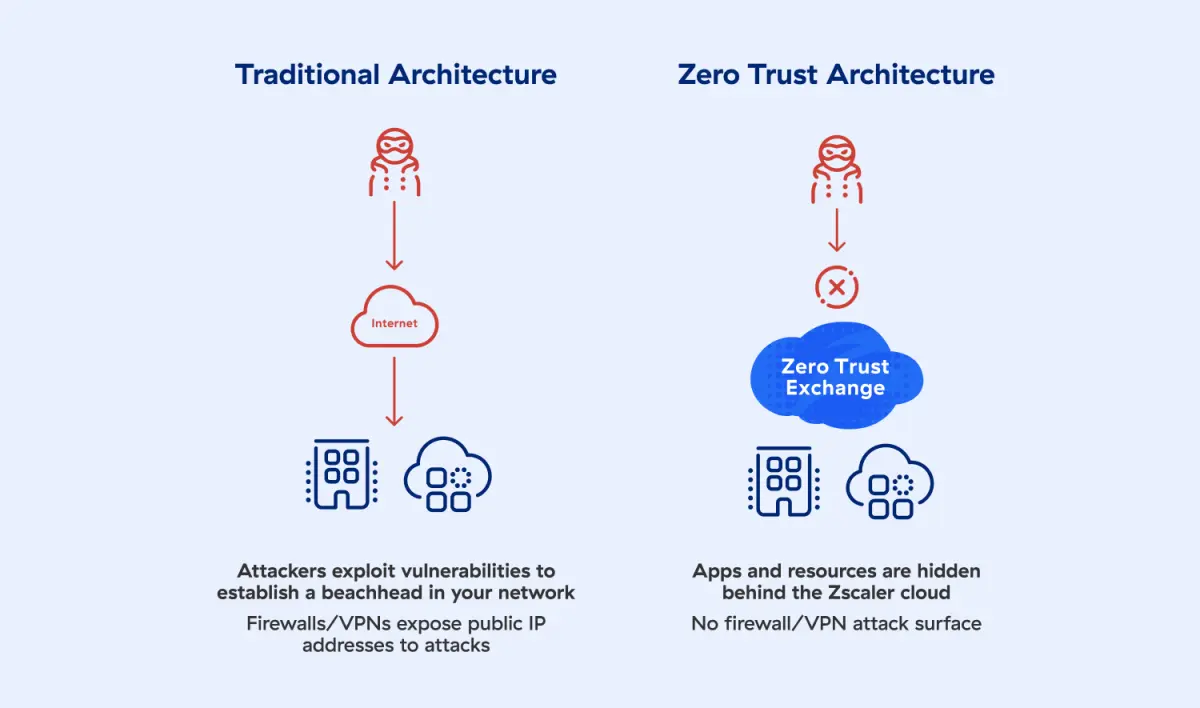

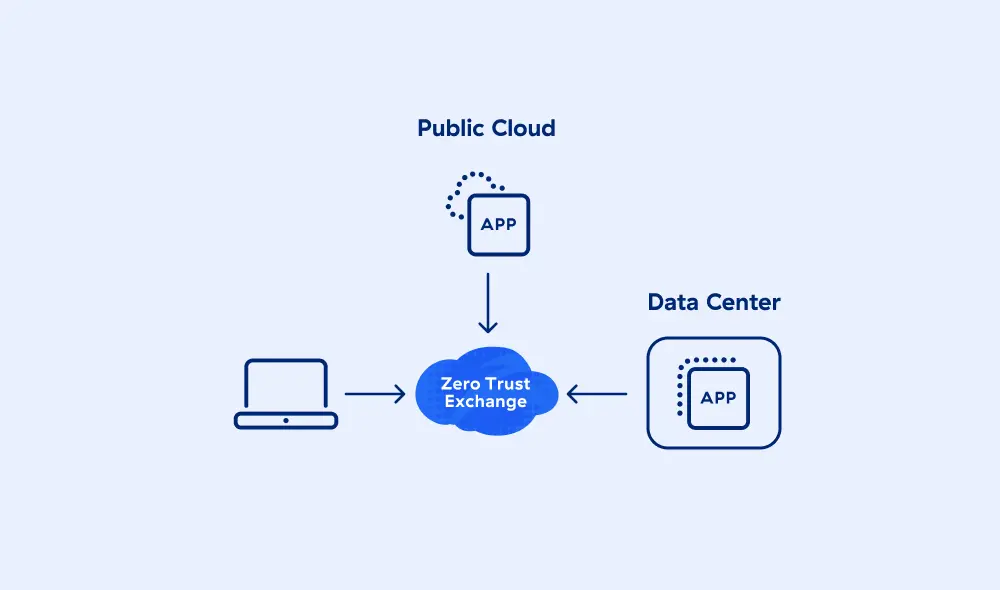

Minimizar la superficie de ataque

Los atacantes no pueden atacar lo que no pueden ver. Al ocultar sus aplicaciones, ubicaciones y dispositivos de Internet, Zscaler evita que los atacantes accedan a estos activos y los roben.

Obtenga una gestión integral de la superficie de ataque

Obtenga una visión integral de lo que está expuesto a Internet, las vulnerabilidades y los puntos débiles de TLS/SSL

Implemente el acceso de confianza cero a las aplicaciones

Controle el acceso de los usuarios a los sistemas críticos (SSH/RDP/VNC)

Sin salida a su superficie de ataque

Mantenga a los usuarios, sucursales y fábricas ocultos detrás de Zero Trust Exchange

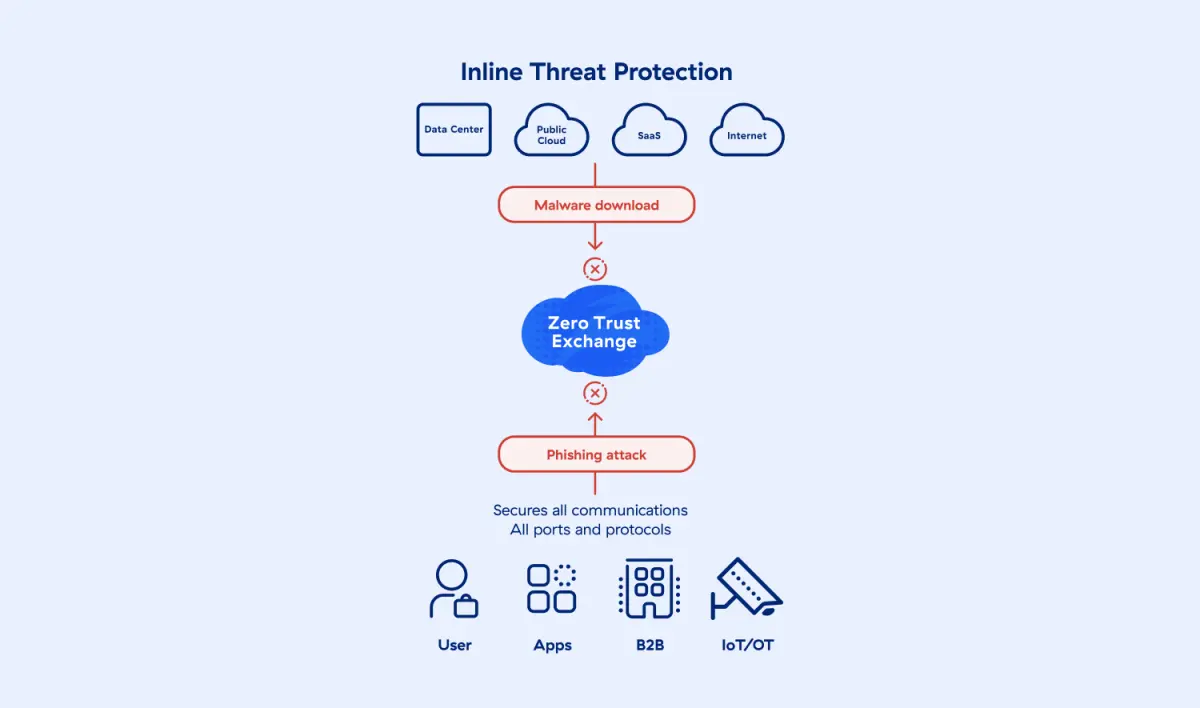

Evitar la infiltración

Elimine los ataques de phishing y las descargas de malware con una inspección TLS en línea completa a escala y una prevención de amenazas que utiliza IA y que se basa en más de 320,000 millones de transacciones empresariales diarias.

Aislamiento del navegador

Transforme el contenido web riesgoso en un flujo de pixeles dinámico y seguro

Antimalware

Obtenga protección basada en firmas contra más de 60 fuentes de amenazas

Protección contra amenazas avanzadas

Aproveche el escaneo de contenido, la correlación y la puntuación de riesgos

Cloud Sandbox

Aplique una cuarentena inteligente para una protección de día cero

Protección de aplicaciones

Aproveche las protecciones del Top 10 de OWASP, CVE y personalizadas

Elimine el movimiento lateral

La segmentación de confianza cero no requiere segmentación de red: su red es simplemente transporte. Minimice el radio de la explosión, protéjase de las amenazas internas y reduzca los gastos operativos.

Segmentación de aplicaciones

Aplique la segmentación de usuario a aplicación y de aplicación a aplicación

Acceso privilegiado

Controle el acceso de los usuarios a los sistemas críticos (SSH/RDP/VNC)

Engaño

Despliegue señuelos para detectar e impedir que los usuarios infectados se desplacen lateralmente

ITDR

Mantenga la postura de identidad, la prohigiene y la detección activa de amenazas

Detenga la pérdida de datos

Descubra la TI sombra y aplicaciones riesgosas con clasificación automática de datos confidenciales. Proteja el tráfico de usuarios, cargas de trabajo e IoT/OT para datos en reposo y en movimiento con correo electrónico en línea, DLP de punto final e inspección TLS a escala.

DLP de punto final

USB seguro, impresión, red compartida, sincronizar clientes, modo sin conexión

Cloud DLP

Obtenga una inspección SSL completa, aplicación en línea, modo de supervisión y bloqueo

CASB en línea

Implemente controles de aplicaciones y uso compartido, restricciones de tenencia

Minimiza la superficie de ataque, evita compromisos, elimina el movimiento lateral y detiene la pérdida de datos.

Elimina productos puntuales y complejidad, lo que reduce el riesgo empresarial.

Protección contra amenazas que utiliza la IA alimentada por 500 billones de señales diarias y 320 mil millones de transacciones diarias

Información procesable y flujos de trabajo guiados para la remediación

Experimente el poder de Zero Trust Exchange de Zscaler

Una plataforma integral para proteger, simplificar y transformar su empresa.

01 Análisis empresarial

Obtenga información y optimice el riesgo, la TI y el rendimiento empresarial

02 Protección contra la amenaza cibernética

Adopte un enfoque integral para proteger a los usuarios, las cargas de trabajo y los dispositivos

03 Protección de datos

Aproveche la inspección integral TLS/SSL a escala para una protección completa de los datos en toda la plataforma SSE

04 Redes de confianza cero

Conecte a las aplicaciones, no a las redes, para evitar el movimiento lateral con ZTNA

El impacto del verdadero Zero Trust, contado por los clientes de Zscaler

Miles de historias de transformación exitosa comenzaron con una base sólida.

Zscaler acelera la transformación de la seguridad de CSR

Escuche al arquitecto de seguridad de CSR, Dave Edge, que explica cómo Zscaler ayuda a reducir el riesgo en un panorama de amenazas en constante expansión.

"Cuando otras empresas son víctimas de ataques de ransomware... recibo llamadas preocupadas de ejecutivos, y me reconforta poder decirles: 'Estamos bien'".

Ken Athanasiou, vicepresidente y CISO de AutoNation

"Hemos cambiado completamente la postura [de seguridad] del Estado de Oklahoma en los últimos 18 meses - Zscaler desempeñó un papel importante".

—Matt Singleton, CISO, Oficina de Gestión y Servicio Empresarial, Estado de Oklahoma

Programe una demostración personalizada

Determine su exposición a amenazas y cómo la plataforma Zscaler Zero Trust Exchange puede transformar de manera segura y rápida cómo hace negocios.