Detenga el ransomware

Zero trust es la base de la protección contra el ransomware más eficaz del mundo

Los ataques de ransomware aparecen cada día en más titulares. Los ciberdelincuentes lanzan ataques cada vez más sofisticados, el pago de rescates sigue creciendo y ningún sector está fuera de los límites. Proteger sus archivos y datos importantes en el cambiante panorama actual del ransomware requiere un modelo más eficaz, por lo que los responsables de la seguridad buscan nuevas soluciones.

Los ataques de ransomware requieren una defensa proactiva

Zscaler brinda protección contra ransomware para interrumpir cada etapa del ciclo de vida del ataque de ransomware en formas que los antivirus heredados y otras herramientas de seguridad no pueden.

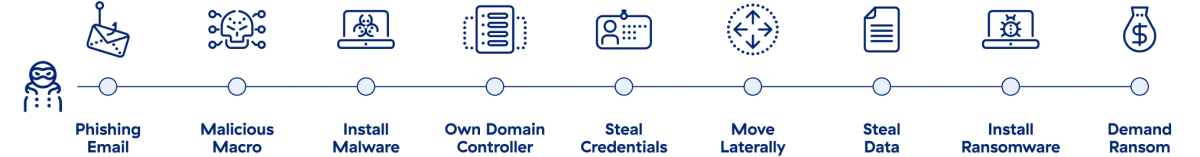

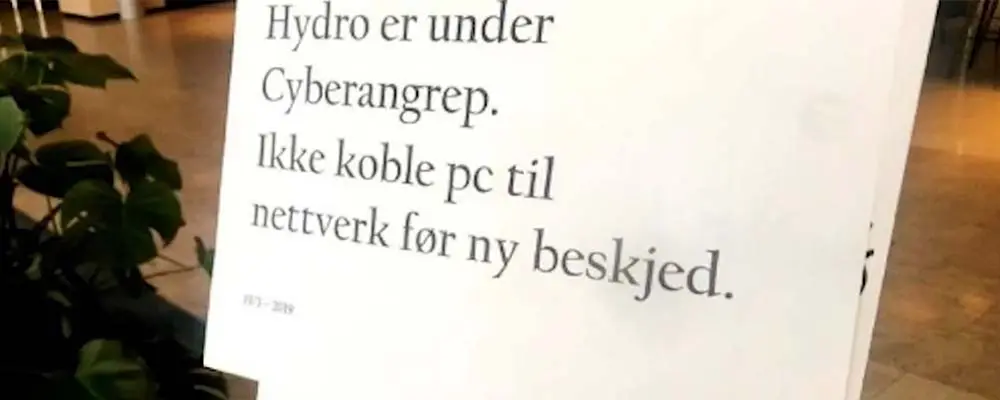

Ciclo de vida de los ataques de ransomware

Los ciberatacantes en la actualidad utilizan tácticas sofisticadas para eludir la detección de ransomware convencional y esconderse en el tráfico cifrado y de confianza. Se mueven por la red y roban datos, amenazando con publicarlos si las víctimas no pagan. Una vez que tienen lo que necesitan, ejecutan el ransomware, cifran los datos y causan estragos.

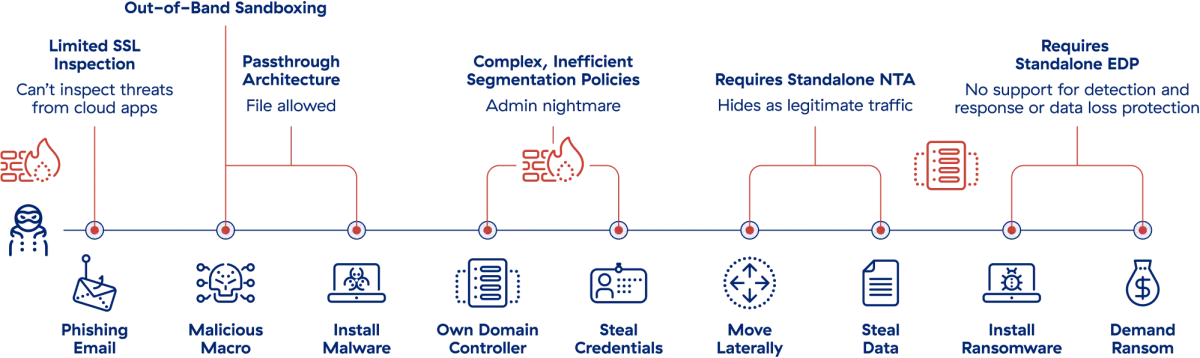

Las arquitecturas de seguridad heredadas no consiguen detener el ransomware

Las funciones de los firewalls de "nueva generación" y las soluciones de puntos de seguridad introducen puntos ciegos, complejidad y costos elevados, provocando un riesgo importante. Estos modelos heredados hacen muy costoso inspeccionar los archivos encriptados y el tráfico, lo que permite a los atacantes ocultos moverse lateralmente e infectar otros sistemas.

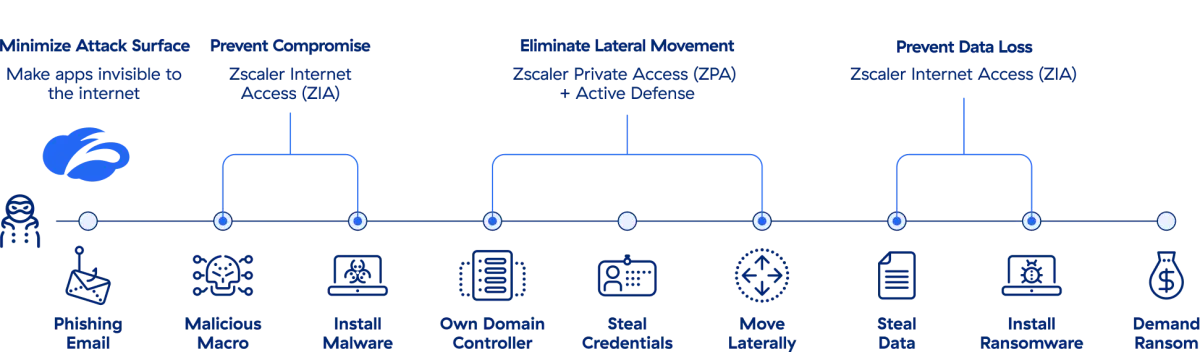

Detenga el ransomware en cada fase del ciclo de vida del ataque

Zscaler Zero Trust Exchange™ evita que los atacantes descubran, exploten o infecten a usuarios y aplicaciones haciendo que éstos sean invisibles y solo accesibles para usuarios o dispositivos autorizados. Además, inspecciona todo el tráfico entrante y saliente en línea, cifrado o no. Los usuarios y dispositivos autenticados se conectan directamente a las aplicaciones que necesitan y nunca a la red, por lo que, aunque un atacante consiga entrar, no podrá desplazarse lateralmente para robar o cifrar datos.

Defensa contra ransomware de ThreatLabz

Nuestro equipo de investigación Zscaler ThreatLabz de más de 150 miembros protege a los clientes de Zscaler con más de 250 000 actualizaciones de seguridad diarias, seguimiento en profundidad de los actores de los estados nacionales y las IOC, análisis de 300 mil millones de transacciones diarias, informes detallados e intercambio de inteligencia de la industria.

Por qué Zero Trust Exchange es el mejor en la protección contra el ransomware

Baker & Baker aumenta la seguridad empresarial en casi un 90 %

Al reemplazar el firewall y la VPN, se redujo drásticamente el ransomware y mejoró el rendimiento de las aplicaciones y la productividad de los empleados, así como también se redujeron los riesgos y se ahorró un 70 % en costos.

El enfoque de Hydro en la prevención del ransomware

"Antes de implementar Zscaler, teníamos un promedio de alrededor de 10 incidentes de ransomware por mes... en las semanas y meses inmediatamente posteriores a la implementación, no hubo ninguno".

Mercury Financial mejora la seguridad y la eficiencia

Desde que implementó Zscaler, Mercury Financial no ha tenido tiempo de inactividad debido a malware o ransomware.

Calculadora de riesgo de ransomware

Conozca el costo promedio de una violación según su industria y tamaño, y la reducción de costos tangible que podría lograr con la protección contra ransomware Zscaler.

Casos de uso

Avances en el ransomware y cómo defenderse de él

Hydro Aluminum potencia la prevención del ransomware con Zscaler Zero Trust Exchange

Explore la cadena de ataque del ransomware avanzado con el CISO de Zscaler, Deepen Desai

Reimaginando la defensa contra el ransomware con confianza cero

Más información sobre el ransomware

Interrumpir un ataque de ransomware

Conozca las cuatro etapas de un ataque de ransomware y cómo Zscaler previene los ataques en cada etapa.

Programe una demostración personalizada.

Averigüe su exposición a amenazas y cómo la plataforma Zscaler Zero Trust Exchange puede transformar de forma segura y rápida la forma en que hace negocios.