Las puertas de enlace web seguras de Broadcom frenan el crecimiento

Prepárese para la verdadera transformación digital

Es hora de reconsiderar su enfoque de Broadcom (Symantec/Blue Coat)

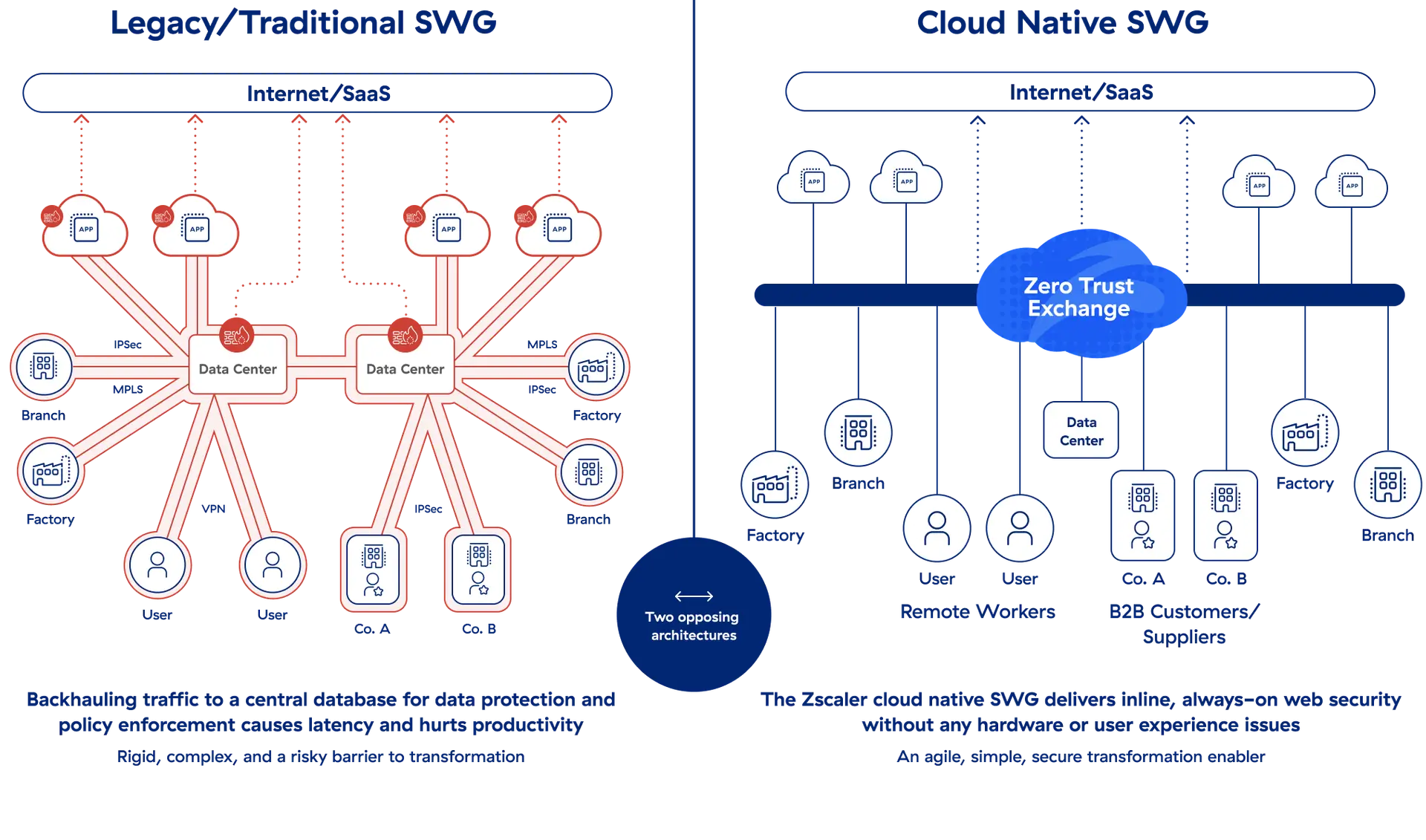

Trasladar la seguridad a la nube es un aspecto clave de la transformación digital. Broadcom lo encasilla en un proxy totalmente basado en dispositivos o en una configuración de proxy híbrida que impide la transformación digital.

Los proxies basados en dispositivos de Broadcom no pueden seguir el ritmo de la demanda de inspección del tráfico TLS/SSL al 100 %, lo que le expone a un mayor riesgo de compromiso, ya que ~95 % del tráfico está ahora cifrado.

Los proxies basados en dispositivos de Broadcom se ven desbordados con facilidad cuando gestionan aplicaciones que requieren un gran ancho de banda y conexión, como Microsoft 365, lo que genera frustración en los usuarios.

Los proxies totalmente basados en dispositivos o una configuración híbrida de proxies conllevan elevados costos operativos y de mantenimiento.

El agotamiento es una realidad: Su equipo está constantemente buscando soluciones de emergencia para mantener los proxies de Broadcom, lo que deja poco o nada de tiempo para dedicarse a iniciativas estratégicas y a la mejora de las competencias.

Su equipo está agobiado por las constantes exigencias de gestionar manualmente parches, actualizaciones y ventanas de cambio. Y lo peor es que la mayoría de los dispositivos llevan varias versiones de retraso en las actualizaciones de seguridad.

Zscaler: líder en el Gartner® Magic Quadrant™ para Security Service Edge (SSE)

Una arquitectura fundamentalmente diferente

Olvídese del modelo basado en dispositivos heredados de Broadcom con Zscaler

- Emplee una estrategia multicapa de defensa en profundidad y confianza cero.

- Obtenga acceso rápido, seguro y confiable a aplicaciones web, SaaS y privadas.

- Satisfaga las cambiantes necesidades cibernéticas con la nube de seguridad más grande del mundo.

Cambio a Zscaler en uno de los mayores despachos de abogados del mundo

Steptoe and Johnson pasó de los dispositivos de puerta de enlace web segura de Blue Coat a Zscaler. Mire su historia para descubrir los beneficios que obtuvieron a cambio.

Por qué vale la pena sustituir sus dispositivos Symantec/Blue Coat por una plataforma nativa en la nube

Historias de éxito de transformación digital de Fortune 500

GE mejora la experiencia del usuario en un 80 % en comparación con los modelos de puerta de enlace heredados

NOV reduce las máquinas infectadas en 35 veces en comparación con el hardware de seguridad tradicional

Siemens reduce los costos de infraestructura en un 70 % con Zscaler

Programe una demostración personalizada

Aprenda cómo reemplazar los servidores proxy basados en dispositivos de Broadcom (Symantec/Blue Coat) con Zscaler SWG proporcionado en la nube.