Centro de recursos de la vulnerabilidad de Log4j

Zscaler está aquí para ayudarle a mitigar el impacto de Log4Shell y prevenir otras vulnerabilidades de día cero

Únase a nuestro seminario web dirigido por expertos para obtener información sobre cómo gestionar el impacto a largo plazo de la vulnerabilidad Log4j

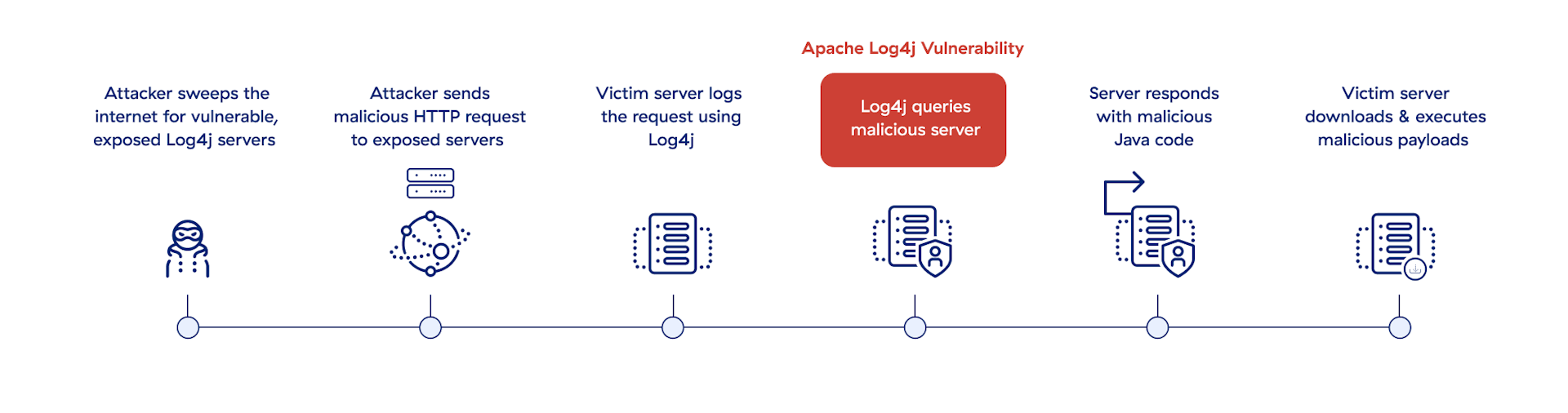

Log4Shell permite a los atacantes controlar dispositivos y atacar objetivos vulnerables.

Apache Log4j es una biblioteca de registro de código abierto que se utiliza en millones de aplicaciones empresariales y servicios en la nube. Hasta ahora, muchas organizaciones han actualizado sus bibliotecas Log4j y han protegido sus aplicaciones y activos más críticos, pero el uso generalizado de Log4j puede dificultar una búsqueda concluyente en toda la empresa. Además, los atacantes sofisticados podrían haber plantado puertas traseras en los sistemas vulnerables antes de aplicar los parches, lo que les permitiría entrar y llevar a cabo futuros ataques.

Por ello, necesita una estrategia de mitigación a largo plazo para Log4Shell.

Por ello, necesita una estrategia de mitigación a largo plazo para Log4Shell.

Detenga Log4j con Zero Trust

Evite las vulnerabilidades de Log4j con una arquitectura de Zero Trust

Una arquitectura Zero Trust se basa en cuatro principios clave para ocultar las aplicaciones vulnerables a los atacantes, detectar y bloquear las intrusiones, y mitigar el daño de los ataques que logran tener éxito eliminando el movimiento lateral.

Elimine la superficie de ataque externa

Haga que las aplicaciones y los servidores sean invisibles e imposibles de vulnerar

Evitar la infiltración

Detenga las infecciones de aplicaciones web y la actividad de exploits con una inspección completa de TLS/SSL

Evite el movimiento lateral

Limite el radio de daño con Zero Trust Network Access y el engaño integrado.

Evite la exfiltración de datos

Detenga los intentos de exfiltración de datos mediante DLP en línea con inspección TLS/SSL

¿Por qué Zscaler?

Gane en tranquilidad con Zscaler

¿Tiene aplicaciones y servidores Apache a los que no se puede aplicar parches? Colocarlos detrás de Zscaler Zero Trust Exchange™ los oculta de los atacantes para eliminar las puertas traseras vulnerables.

Vea cómo Zscaler Private Access™ elimina la exposición de las aplicaciones vulnerables.